ランサムウェアが仕込まれた偽Windows版ポケモンGOが出現!

2018/09/09

ポケモンGO、ランサムウェア(ウィルス)ともに日本でフル稼働しているこの2つ。

とうとう、出ちゃいました。

この2つのコラボ。。 決して喜ばしくないこのニュースは緊急性が高いと思いましたので普段と違うテイストでお話していきます。

さあ、早速行ってみましょう!

スポンサーリンク

ランサムウェア付きのポケモンGOの概要

このサイトでは、色んな記事でランサムウェアに触れ、注意喚起をしてきたつもりです。

よって、今回は ”従来のランサムウェア” に関しては割愛させていただきます。

なぜ、”従来のランサムウェア” と書いたか。

ちょっと、今回のポケモンGOに仕組まれたランサムウェアは、今までと違うようです。

そもそも、現段階(2016年8月)においてWindowsで正式稼動するポケモンGOはリリースされていません。

そこに、「Windows版 Pokemon GO」 という存在しない偽アプリが開発され、それを本物と勘違いしてインストールしたユーザーがランサムウェアに感染したというものです。

ここは従来と同様で、感染した端末内のデータを暗号化し、復元の見返りとしての身代金を要求するもの。

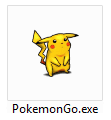

ちなみに、インストールしたアプリのアイコンはこんな感じだそうです。

今回のランサムウェアは、端末内のファイルを暗号化し、さらに 「.locked」 という拡張子を追加。

そして、データにアクセスしたければ 『me.blackhat20152015(アットマーク)mt2015.com』 まで連絡するように、という内容を表示。

従来のランサムウェアと異なる点

今まで知られてきたランサムウェアは、端末内のデータを暗号化してから削除し、身代金の内容を表示するというもの。

しかし、今回のポケモンGOに仕込まれたランサムウェアはデータを削除せず、暗号化したのみの状態で身代金の要求をしてくる。

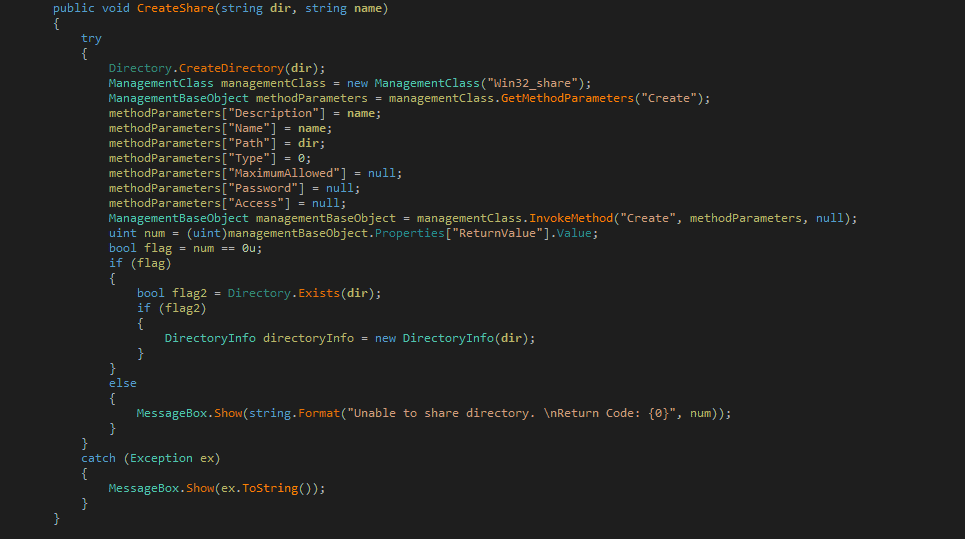

また、後から開発者が感染済みのWindows端末に侵入できるようにする 「バックドア」 も作成されるのも大きな違い。

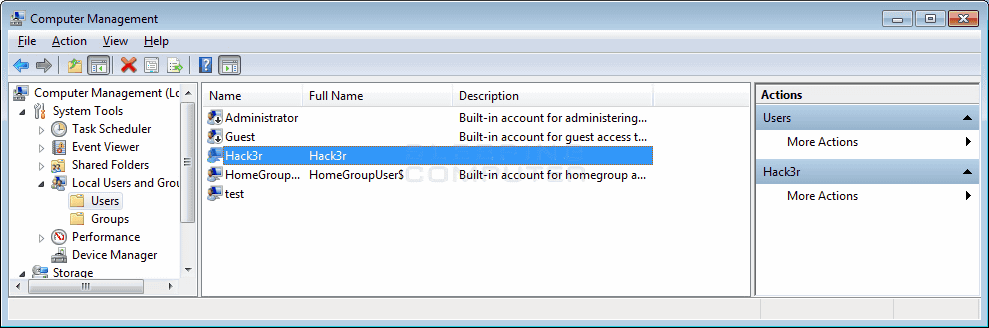

侵入するためのアカウントも勝手に作られます。

「Hack3r」 という名前で、当然ですが管理者権限も付与済み。

しかも、Windows端末にログオンするときのログオンスクリーンには表示されないようにするという徹底振り。

また、このポケモンGOランサムウェアの特徴として、ネットワーク共有を作り出します。

さらにポケモンGOランサムウェアは、自分自身をUSBメモリなどのリムーバブルディスクにコピーしようとします。

感染したリムーバブルディスクを、他の端末に接続した瞬間に二次感染させ、次々に感染を広げていこうとします。

ポケモンGOランサムウェアのターゲットに関して

今回のランサムウェアは、身代金を要求する画面の言語から判断するに、アラブ圏の人々ではないかと推測されています。

書かれている脅迫文を翻訳すると以下のとおり。

「あなたのファイルは暗号化されました。暗号化を解くためには『me.blackhat20152015(アットマーク)mt2015.com』に連絡してください。 前もってあなたの寛大さに感謝の意を表しておきます」

最終的には、感染端末にログオンすると、以下のスクリーンセーバーが表示される。

ポケモンGOランサムウェアのまとめ

今回のウィルスは、複合パスワード内容・プログラム中の言語・スクリーンセーバーのの言語から、開発者はアルジェリア人と予想されています。

また、ネットワーク共有が活用されてなかったり、プログラム内容から察するに、まだ開発途中の段階でプロトタイプが放流されたのかもしれません。

いずれにしても、公式で安心できるメーカーからリリースされたもの以外のアプリインストールは、ポケモンGOに限らず危険です。

特にゲームは子供たちが利用する機会も多く、大人がしっかりとした知識を身につけておく必要があります。

参考記事:ランサムウェア対策はフリーでも可能!必ずやっておきたいカンタン設定!

併せて読みたいWindows10トラブルの解決集

色んなトラブル解決手法や設定方法をまとめています。

この際せっかくなので、不具合あるなら直してお帰り下さいませ。